Selected articles

Interpretation of the thesis

Information

Original paper

This site has recorded {{paperCount}} related papers

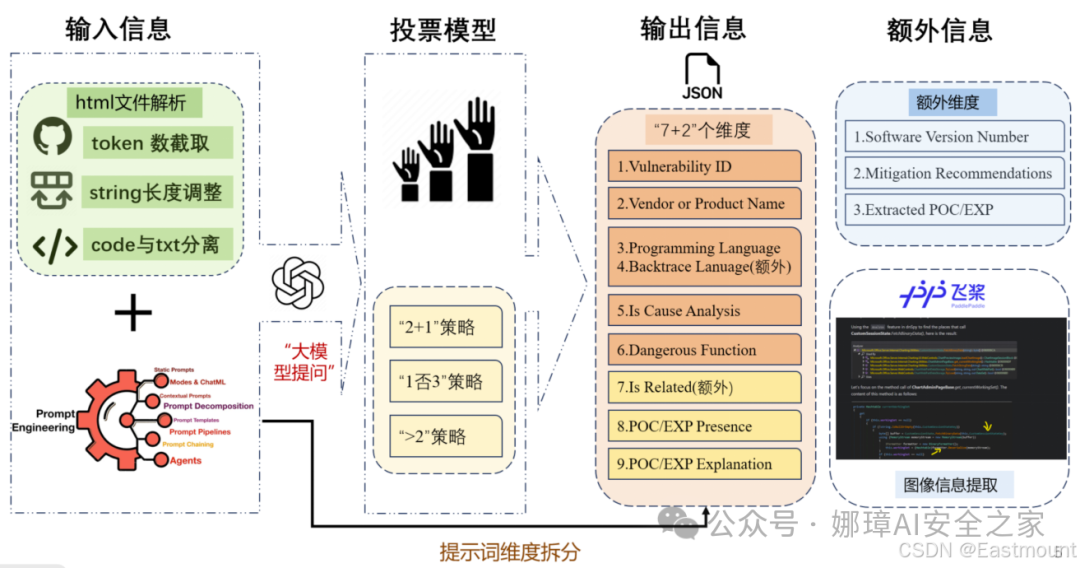

LLM技术浪潮下,“漏挖人”能否保住饭碗?

2025-03-17|1317

【论文分享】基于包管理平台的黑帽搜索引擎优化

2025-03-07|1005

优秀论文推荐:一种通用的基于嵌套属性图的数据绑定漏洞挖掘方法

2024-08-07|2255

DMAAUTH:针对DMA攻击的防护架构

2024-06-19|1412

为他人做嫁衣裳:Web 3.0中的投票治理及其安全

2024-06-19|1257

调皮的词元:大模型中‘故障词元’的检测和分类

2024-05-24|1211

K-LEAK:Linux内核infoleak利用自动生成

2024-05-24|1187【论文分享】对全球范围DNS-over-HTTPS的性能测量

2023-06-25|1426G.O.S.S.I.P 阅读推荐 2023-05-31 真假人脸

2023-05-31|1026G.O.S.S.I.P 阅读推荐 2023-05-30 Bleem

2023-05-30|1186

Academic and community activities

Source: Unlimited>

2026

Apr

| Su | Mo | Tu | We | Th | Fr | Sa |

|---|---|---|---|---|---|---|

29 | 30 | 31 | 1 | 2 | 3 | 4 |

5 | 6 | 7 | 8 | 9 | 10 | 11 |

12 | 13 | 14 | 15 | 16 | 17 | 18 |

19 | 20 | 21 | 22 | 23 | 24 | 25 |

26 | 27 | 28 | 29 | 30 | 1 | 2 |

3 | 4 | 5 | 6 | 7 | 8 | 9 |